Fundament bezpiecznej firmy

z miesięcznika „My Company Polska”, wydanie 9/2022 (84)

Zyskaj dostęp do bazy artykułów z „My Company Polska” Zamów teraz!

Skuteczna obrona swojej firmy wymaga stworzenia strategii. Zastanów się, na ile ty i twoja firma jesteście dziś odporni na potencjalne ataki. W 2021 r. w całej Europie zanotowano o 68 proc. więcej cyberataków niż w roku poprzednim. W bieżącym roku jest jeszcze gorzej – wzrost sięga kilkunastu, kilkudziesięciu procent w zależności od państwa. Uważasz, że to ciebie nie dotyczy? Jesteś w błędzie. Dziś cyberprzestępcy przenoszą się ze świata dobrze przygotowanych do walki korporacji na poziom małych i średnich firm. Tu zabezpieczenia są słabe, a ataki nie wymagają większego zaangażowania, bo są zautomatyzowane. Jeśli zaatakujemy milion organizacji, z czego od tysiąca będziemy w stanie pozyskać po 100 tys. dol. okupu, to i tak nasz sukces jest wyższy, niż gdybyśmy chcieli „złamać” Google’a i zyskać w ten sposób miliard dolarów.

Jest jeszcze drugi wątek – cyberwojna. Podczas niedawnej wizyty Nancy Pelosi na Tajwanie jedna z lokalnych sieci handlowych została zaatakowana przez cyberprzestępców. Ekrany za plecami kasjerów zaczęły wyświetlać antyamerykańskie hasła.

Zagrożenie jest realne. Jak mu przeciwdziałać? Zbuduj strategię opartą na fundamentach. Czym one są? To świadomi pracownicy, bezpieczny obszar wirtualny i fizyczny, zabezpieczone dane, a także dodatkowe zabezpieczenia. Wszystkie te punkty muszą być spięte odpowiednią strukturą decyzyjną – kto ma dbać o bezpieczeństwo? Kto zajmuje się rozwiązywaniem problemów? Co zrobić, jeśli dojdzie do ataku? Schemat działań musi być przygotowany już wcześniej.

Pracownicy

Bez świadomych pracowników jakiekolwiek narzędzie czy system nie zda egzaminu. Co z tego, jeśli będziesz miał najlepszy (i najdroższy) program antywirusowy czy też najbogatsze ubezpieczenie od pożaru, jeśli twój pracownik będzie otwierał wszystkie załączniki z maili prywatnych lub będzie palił papierosy w pobliżu składu materiałów łatwopalnych.

Eksperci zajmujący się bezpieczeństwem podkreślają, że najważniejsza dla zachowania bezpieczeństwa jest sama świadomość istnienia zagrożeń. Twoi pracownicy nie muszą być obeznani z technicznym aspektem ataków, ale powinni wiedzieć, co może ich spotkać i jakie mogą być konsekwencje błędów. Można np. przeprowadzić specjalne szkolenia albo przygotować zestaw działań, na które należy uważać. Można również podsunąć im cykl artykułów Bezpieczna Firma w „My Company Polska”. Wiele firm (np. twórcy oprogramowania antywirusowego, firmy ubezpieczeniowe) posiada gotowe poradniki, które można za darmo wykorzystać.

Bo co tu kryć, to właśnie pracownicy są najsłabszym punktem całej strategii. Firma Verizon wyliczyła, że w 2021 r. aż 82 proc. skutecznych cyberataków wynikało właśnie z ludzkich błędów – albo celowych ataków, albo prostych pomyłek. IBM z kolei wyliczył, że przeciętny cyberatak kosztuje firmę ponad 4 mln dol. W tę liczbę wchodzi nie tylko konieczność zapłacenia okupu, ale także przestoje działalności, utrata wizerunku czy kary nakładane przez instytucje publiczne, takie jak polski Urząd Ochrony Danych Osobowych. W ciągu ostatnich kilku lat ukarano w Polsce kilkadziesiąt firm i instytucji, które nie tylko padły ofiarą ataków, ale też niewłaściwie zarządzały procesem naprawiania szkód i informowania swoich klientów o utracie danych. Tylko w tym roku kary otrzymały takie firmy jak Santander Bank Polska, Fortum, Pika, a nawet Główny Geodeta Kraju.

Ochrona w świecie wirtualnym

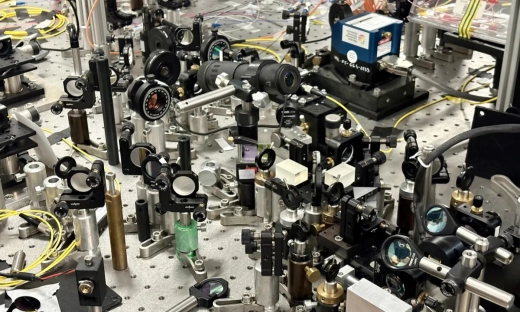

Bezpieczeństwo cybernetyczne to gigantyczne wyzwanie, nad którym codziennie pracują setki tysięcy ekspertów na całym świecie. To ciągłe ściganie się przestępców i obrońców. Jeśli komuś zależy na tym, by ciebie zaatakować, zrobi to bez problemu. Sztuką jest minimalizowanie ryzyka i jednocześnie obniżenie potencjalnych konsekwencji skutecznego ataku. Jak to osiągnąć?

Stosuj unikalne, silne hasła. Muszą składać się z wielu liter, cyfr i znaków specjalnych, jednocześnie nietworzących istniejących słów lub też kombinacji takich jak „qwerty”. Im dłuższe hasło, tym lepsze, ale potrzebny jest zdrowy rozsądek. Pamiętaj, że niezależnie od tego, jak silne hasła będą wymagane w firmie, to jeśli pracownik naklei je na spodzie komputera… Dodatkowo hasła powinny być resetowane co pewien czas (dodatkowo należy wprowadzić ograniczenie dla ostatnio używanych haseł)

Weryfikacja dwuetapowa. To popularne i skuteczne narzędzie, zwłaszcza przy pracy zdalnej. Jeśli masz bazę danych w firmie, przy próbie dostępu do informacji wymagaj dodatkowego potwierdzenia – np. wpisania kodu SMS wysłanego na telefon pracownika. Weryfikacja dwuetapowa przydaje się także przy autoryzacji zleceń czy decyzji – w ten sposób unikamy prób podszywania się pod pracownika/kierownika w firmie

Zabezpiecz komputery pracowników. Tu możliwości jest wiele – najprościej jest uniemożliwić np. instalowanie nowych aplikacji. Niezbędny jest antywirus czy też inne narzędzia udostępniane przez firmy. Należy także stworzyć bezpieczny system do odzyskiwania haseł – szczególnie dla administratorów. Dodatkowo niezbędne jest włączenie automatycznych aktualizacji dla kluczowych aplikacji oraz systemów operacyjnych. Wprowadź politykę wyłączania komputerów i aplikacji – bardzo często pracownicy nie zamykają, ale hibernują system i nie wyłączają np. Outlooka czy przeglądarek. W ten sposób programy nie instalują aktualizacji.

Zabezpieczenia skrzynki mailowej. Filtry antyspamowe i chroniące przed phishingiem udostępnia wielu dostawców usług, m.in. w ramach Microsoft 365. Trzeba pilnować, by były włączone. Należy także zadbać o inne szczegóły – np. by kalendarze pracowników nie były dostępne dla osób z zewnątrz, dodatkowo wprowadź system informujący o tym, że pracownik wysyła plik osobie spoza firmy. W ten sposób unikniemy problemów w postaci pomylonego adresata – szczególnie przy kluczowych dokumentach.

Dodatkowe zabezpieczenia. Jeśli pracownik idzie na urlop, możesz tymczasowo odebrać mu dostęp do serwerów firmy lub ważnych plików.

Zadbaj o dane

Obok ataków polegających na próbach zablokowania sprzętu i wyłudzenia okupu czy też próbach oszustwa polegającego na wyłudzeniu pieniędzy przestępcy bardzo często próbują pozyskać dane. Każda informacja może mieć znaczenie – chociażby baza danych klientów. Nie oznacza to, że przestępcy sprzedadzą je konkurencji (choć to możliwe), bardziej prawdopodobne, że trafią one na sprzedaż do innych przestępców, którzy z kolei wykorzystają je np. do spamowania.

Kluczem do bezpieczeństwa danych jest zastosowanie powyższych zasad postępowania w świecie wirtualnym. Dodatkowo należy zadbać o dostęp do serwerów czy miejsc, w których takie dane się znajdują. To zadanie dla specjalistów. Jeśli takich nie masz na pokładzie, warto zastanowić się np. nad wykorzystaniem chmury i przeniesienia tam swoich systemów.

Można także wdrożyć inne rozwiązania. Choćby ograniczenie geograficzne w dostępie do danych. Jeśli pracownik próbuje połączyć się z serwerem z dziwnego miejsca (np. państw afrykańskich), taki dostęp powinien być zatrzymany. Chyba że twoja firma działa w skali międzynarodowej – ale także wówczas należy wprowadzić systemy monitorujące ruch pracownika, zwłaszcza że im więcej podróżują, tym większe ryzyko utraty sprzętu – np. kradzieży laptopa czy zgubienia telefonu.

Zabezpieczenia fizyczne

Tak jak na oknach magazynu montowane są kraty, tak samo trzeba zadbać o fizyczny dostęp do sprzętu. Trzeba zacząć od tak prozaicznych rzeczy jak sam dostęp do biura czy innych miejsc w firmie. Kontrola wejść, wprowadzenie jasnych zasad przebywania obcych osób na terenie zakładów (np. tylko w towarzystwie pracownika), monitoring pracowników firm zewnętrznych, jak np. serwisu sprzątającego czy osób zajmujących się naprawą klimatyzacji, to podstawa, o której zapewne większość osób pamięta.

Takich kwestii jest więcej. Zadbaj o całkowite wyczyszczenie sprzętu po odchodzących pracownikach. Wiele dużych wycieków danych było możliwe dzięki temu, że wyrzucano do śmieci niezabezpieczone dyski twarde. Należy także pamiętać o szyfrowaniu sprzętu, np. dysków.

Dużym ryzykiem obarczone jest korzystanie z urządzeń mobilnych. Pracownicy mogą się z nich łączyć w takich miejscach jak kawiarnie, hotele czy centra handlowe. Trzeba stworzyć system pozwalający na zdalne odcięcie urządzeń, które mogły zostać złamane. Dodatkowo bardzo podatne na ataki mogą być urządzenia z systemem Android, jeśli instaluje się na nich aplikacje z niepewnych źródeł. Blokada takiej czynności powinna być absolutną podstawą.

Przezorny zawsze ubezpieczony

Na rynku z łatwością można znaleźć specjalne ubezpieczenia, które obejmują zagrożenia pochodzące z cyberataków. Nie są to tanie produkty, dlatego najczęściej korzystają z nich firmy informatyczne. Prowadząc działalność w internecie, należy się jednak zastanowić ,czy takie ubezpieczenie nie jest potrzebne także i nam – tym bardziej że obok wypłaty odszkodowania możemy liczyć np. na wsparcie w trakcie cyberataku. Wiąże się to np. z odzyskaniem dostępu do systemów czy też wsparciem prawnym przy kontakcie z właściwymi urzędami.

Przezorność to także odpowiednie przygotowanie do potencjalnych ataków. W ubiegłym roku globalna awaria Facebooka wynikała z błędu pracownika połączonego z niewłaściwymi procedurami, przez co nie można było uzyskać dostępu do serwerów. Jeśli jutro przyjdziesz do pracy, a wszystkie komputery będą zablokowane, co zrobisz? Do kogo zadzwonisz z prośbą o pomoc? Zadaj sobie takie pytania odpowiednio wcześniej i przygotuj gotowe kontakty np. do pomocy technicznej oraz kancelarii prawnej. Zadbaj o backup danych w oddzielnym miejscu – możesz kupić nowe komputery, możesz postawić nową infrastrukturę sieciową, ale danych gromadzonych latami już nie odzyskasz.

Bądź przygotowany na niespodziewane

Nawet jeśli będziesz dokładnie stosował się do powyższych zasad, cyberatak i tak może się zdarzyć. Co więcej, nigdy nie wiadomo, czy do takiego ataku już nie doszło – tylko ty jeszcze o tym nie wiesz. Przed cyberzagrożeniem nie można się w 100 proc. zabezpieczyć. Dlatego miej z tyłu głowy scenariusze na „a co jeśli?”. Poszukaj gotowych rozwiązań, które możesz wdrożyć w swojej firmie.

--------------------------------------------------

Ubezpieczenie od ryzyka w biznesie

Sebastian Wiatr, dyrektor Biura Ubezpieczeń Korporacyjnych TUW PZUW

Nikt nie rodzi się przedsiębiorcą. Tego się trzeba nauczyć. Dlatego dla tych, którzy podejmują działalność w biznesie, ważna jest świadomość, że w razie niepowodzenia nie pozostaną z ogonem długów. Temu służy „Polisa na biznes” – prekursorskie na rynku ubezpieczenie od ryzyka biznesowego, które wprowadził TUW Polski Zakład Ubezpieczeń Wzajemnych. Duża liczba podmiotów gospodarczych, wpłacając składkę, chroni się wzajemnie i w przypadku upadku swojego biznesu, może liczyć na pokrycie długów, które zostają po takiej działalności. Im więcej podmiotów objętych ubezpieczeniem, tym bardziej rozkłada się ryzyko i tym mniejsza składka.

Na ten model ochrony drobnego biznesu pozwalają ubezpieczenia wzajemne. Opierają się na solidarności i współpracy ubezpieczonych, którzy są jednocześnie naszymi członkami. Naszym statutowym celem, jako towarzystwa ubezpieczeń wzajemnych, jest zapewnienie naszym członkom optymalnej ochrony, a nie działalność dla zysku.

Polisa na biznes to atrakcyjne rozwiązanie zwłaszcza dla sieci franczyzowych. Korzyści są obopólne. Franczyzobiorcy są zabezpieczeni, ponieważ po zamknięciu biznesu pozostają bez długów wobec franczyzodawcy. Franczyzodawca zaś otrzymuje natychmiastową spłatę zobowiązań, jakie ma wobec niego franczyzobiorca.

Wprowadzanie Polisy na biznes rozpoczęliśmy w zeszłym roku od współpracy z siecią sklepów Żabka. Specyfiką ubezpieczenia jest jego maksymalna elastyczność. Warunki dostosowujemy do potrzeb, oczekiwań i biznesowego modelu danej sieci.

Więcej możesz przeczytać w 9/2022 (84) wydaniu miesięcznika „My Company Polska”.