Haker w ekspresie do kawy

W kontekście bezpieczeństwa firmy najsłabszym ogniwem jest człowiek.

Zgadzam się, ale nie chcę też zbytnio krytykować ludzi. Technicznie mówiąc, jesteśmy „mechanizmami”, których nie da się tak po prostu aktualizować. Kiedy musimy zmienić działanie jakiegoś mechanizmu, np. zamka w drzwiach czy oprogramowania, to stosunkowo łatwo o upgrade. Ludzkie nawyki są niezwykle potężnym narzędziem. Możemy dzięki nim działać rutynowo, nie zastanawiając się nad poszczególnymi czynnościami. Stają się jednak uciążliwe w sytuacji próby oszustwa, na które nie byliśmy przygotowani. Obecnie znaczna część ataków na firmy to ataki socjotechniczne, które bazują właśnie na wyrabianych od dzieciństwa nawykach społecznych. Nie skupiajmy się na tym, jak ludzie są słabi. Uznajmy raczej, że musimy pracować z nimi w specyficzny sposób.

W jaki?

W telewizji praktycznie codziennie słyszymy o śmiertelnych wypadkach samochodowych, ale mimo to wciąż rośnie liczba kierowców nagminnie przekraczających prędkość. Jeśli ktoś słyszał o wypadku wyłącznie w wiadomościach, to zwykle nie jest specjalnie poruszony tym faktem, natomiast osoby uczestniczące choćby w najmniejszej stłuczce będą zachować się zupełnie inaczej, z inną wyobraźnią. Podobnie jest z cyberbezpieczeństwem. Często doceniamy jego znaczenie, kiedy jest już za późno, bo zostaliśmy zaatakowani.

Wiele osób wciąż myśli, że atak hakerski to coś, co zdarza się innym.

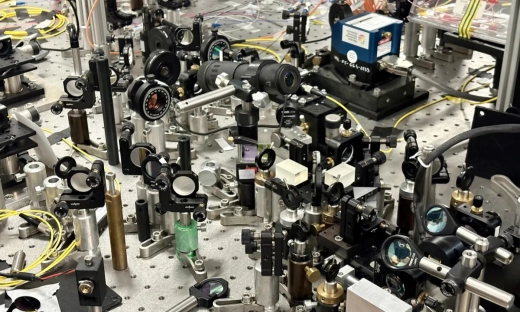

Właśnie dlatego nasz mózg puszcza mimo uszu suche informacje o zagrożeniach. Niebezpiecznik.pl podczas szkoleń zawsze stara się wskazywać konkretne przykłady opatrzone szczegółową analizą. Ludzie są zdziwieni, że czynność, którą wykonywali przez lata w określony sposób, może prowadzić do tego, że nagle z firmowego konta może zniknąć 1,5 mln zł. Wiele naszych doświadczeń wynika z wykonywanych przez nas testów penetracyjnych. Jako firma szkoleniowa włamujemy się do firm, żeby wykazać błędy w ich procedurach. Znam ludzi, którzy podczas takiego testu dali się oszukać, przez co oni stali się w zasadzie najlepiej przeszkolonymi pracownikami w całym przedsiębiorstwie.

Skąd to powszechne myślenie, że cyberataki to problem dotyczący wszystkich, tylko nie nas?

Funkcjonuje przekonanie, że ataki hakerskie to coś, co zdarza się bankom czy firmom o rozbudowanej infrastrukturze telekomunikacyjnej. Wydaje się, że absolutnie nie zdarzy się to betonowni czy lokalnej firemce zatrudniającej trzy osoby. A dla oszusta nie ma znaczenia, skąd ukradnie pieniądze. Znam przypadek bolesnego finansowo ataku na zakład wodociągowy w pewnym niedużym mieście w Polsce. Do tego, żeby taki atak się powiódł wystarczy telefon i pracownik, który nie będzie przygotowany na zagrożenie. Wielu ataków można dokonać telefonicznie, np. kiedy ktoś dzwonił do księgowego danego podmiotu, podawał wiarygodne informacje o tym, że pracuje w innej instytucji i prosił o przelewy na inny numer firmowego konta. Atak na panią Karolinę czy pana Jacka z księgowości jest logistycznie łatwiejszy do przygotowania niż szturmowanie potężnych zabezpieczeń bankowych. Szybkie pieniądze niskim nakładem. Dlatego – jako Niebezpiecznik.pl – walczymy z mitem, że są ludzie odporni na cyberataki. Bo takich ludzi nie ma.

Jakie działania może podjąć przedsiębiorca w kontekście podatności na cyberzagrożenia pracowników? Czy np. zablokowanie dostępu do Facebooka na służbowych komputerach może przynieś jakiś skutek? Duża część ataków chociażby phishingowych odbywa się za pomocą mediów społecznościowych.

Praktyka pokazuje, że jeśli ludziom czegoś się zabrania, to oni szukają innowacyjnych sposobów obchodzenia zakazów, co czasami przynosi więcej szkody niż pożytku. Nie chcę nikomu odradzać pomysłu blokowania Twittera czy Instagrama, bo rozumiem, że to może być stosowane nie ze względów bezpieczeństwa, ale z powodu zarządzania czasem pracy. Na pewno trzeba pamiętać, że umieszczanie w social mediach zbyt dokładnych informacji – np. o wyjazdach integracyjnych – może posłużyć oszustowi do zdobycia wiedzy o tym, co dzieje się w firmie, w jakiej relacji są poszczególne osoby. Dla przykładu: podszywający się przestępca każący robić coś komuś, będzie szukał pracowników niemających ze sobą fizycznego kontaktu. No i pewnie nie będą to osoby lubiące się, gdyż mistyfikacja szybciej zostanie zdemaskowana. Dbajmy o swoją prywatność...

Artykuł dostępny tylko dla prenumeratorów

Masz już prenumeratę? Zaloguj się

Kup prenumeratę cyfrową, aby mieć dostęp

do wszystkich tekstów MyCompanyPolska.pl

Co otrzymasz w ramach prenumeraty cyfrowej?

- Nielimitowany dostęp do wszystkich treści serwisu MyCompanyPolska.pl

- Dostęp do treści miesięcznika My Company Polska

- Dostęp do cyfrowych wydań miesięcznika w aplikacji mobilnej (iOs, Android)

- Dostęp do archiwalnych treści My Company Polska

Więcej możesz przeczytać w 8/2021 (71) wydaniu miesięcznika „My Company Polska”.